O Infocrime está de cara nova, mais leve e amigável. Adicionamos uma nova funcionalidade ao blog. Criamos um glossário básico com os termos mais empregados na confecção do Laudo Pericial. Costumamos utilizar uma linguagem muito clara nos laudos, já que o público alvo do nosso trabalho são profissionais do direito, delegados, promotores, juízes e advogados, que não dominam o linguajar técnico do assunto. Entretanto não podemos fugir de termos e aspectos técnicos consolidados e utilizados na linguagem corrente do tema. Assim quando necessário, costumamos colocar notas de rodapé no laudo onde esclarecemos o significado das palavras utilizadas no relatório da perícia. Quer colaborar? Entre em contato.

Duplicação pericial – Final – Dicas

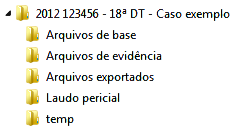

Podíamos encerrar aqui o tópico relacionado à duplicação pericial, mas antes vamos fazer alguns comentários sobre a realização da tarefa. O primeiro diz respeito ao procedimento na realização da imagem. Quando da sua execução geramos arquivos de imagem que devem ser corretamente identificados para facilitar sua localização futura. É especialmente útil quando realizamos grande volume de imagens periciais, de diversos casos, ou ainda de um caso que envolva uma grande quantidade de discos. A nossa experiência nos levou a criar uma estrutura de pastas que abrigue todos os arquivos do caso de forma organizada, conforme vemos abaixo.

A pasta “2012 123456 – 18ª DT – Caso exemplo” leva o número do laudo pericial, seguido pela unidade requisitante e o nome dado ao caso. Na pasta “arquivos de evidência” são gravados os arquivos de imagens do caso. Estes arquivos são nomeados utilizando o modelo e número de série seguidos da data da duplicação, o que resulta em algo como “HM500JI – 2S9S5JB6063298 – 01.01.2012“, o que facilitará muito sua localização/identificação quando necessário.

Na execução da imagem pode ser que você se depare com aumento do tempo médio de realização da cópia de dados. Isso pode significar que a mídia possui áreas danificadas (bad blocks), o que leva o software de duplicação a realizar sucessivas tentativas de copiar os dados ali situados. Ao fim da realização da imagem teremos o calculo geral do hash MD5/SHA-1 (Os mais utilizados). Caso seja necessário realizar novamente o cálculo do hash desse arquivo, pode ser que seja observado diferença de valores, decorrente de um possível crescimento da área danificada, o que obviamente alteraria o cálculo do hash.

Rastreamento de E-mails – Final

Para finalizar a nossa série de posts sobre rastreamento de e-mails vamos analisar um caso real no qual, para preservar identidades, as pessoas e domínios envolvidos tiveram seus nomes trocados.

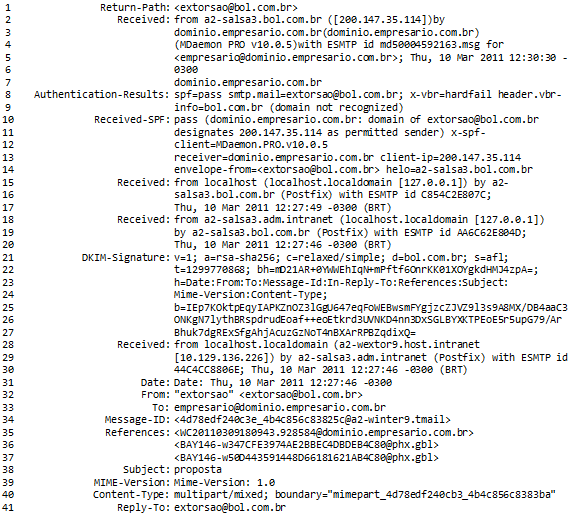

Um empresário recebe uma mensagem de correio eletrônico de um indivíduo que dizia conhecer uma pessoa que possuía segredos comerciais da empresa. Disse ainda que tinha acesso ao material e que poderia intervir caso o empresário lhe desse uma “pequena contribuição” em dinheiro. Para dar credibilidade à mensagem o indivíduo anexa cópia de um projeto sigiloso da empresa ao qual ele teve acesso. Vejamos o cabeçalho da mensagem recebida:

Figura 9: Cabeçalho completo da mensagem

Vamos nos deter inicialmente nos campos de cabeçalho situados entre as linhas 28 e 34.

Figura 10: Linhas 28 a 34 do cabeçalho

Como podemos ver nas linhas 31, 32 e 33 do cabeçalho, no dia 10/03/11, às 12:27:46 (hora local), o empresário recebeu em seu endereço de correio eletrônico [email protected] a tentativa de extorsão originada do endereço [email protected], cujo valor do identificador “Message-ID:” presente na linha 34 é 4d78[email protected].

O domínio a2-winter9.tmail associado ao campo “Received:” visto nas linhas 28, 29 e 30, nos indica que a mensagem foi composta através do webmail do BOL, pertencente ao UOL. O domínio a2-winter9.tmail é do BOL e o campo “Received:” nos indica que o primeiro MTA é a2-salsa3.adm.intranet uma máquina interna do BOL e que recebeu a mensagem do MUA localhost.localdomain (a2-wextor9.host.intranet [10.129.136.226]) da mesma intranet. Logo a mensagem parece ser autêntica.

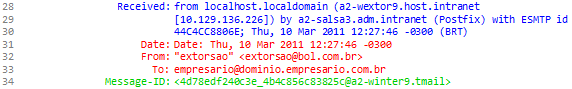

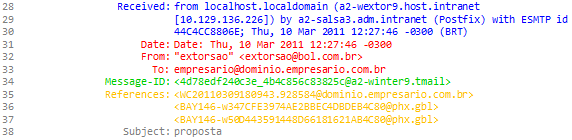

Vamos ampliar um pouco a área de análise. Vejamos o trecho contido entre as linhas 28 e 38.

Figura 11: Linhas 28 a 38 do cabeçalho

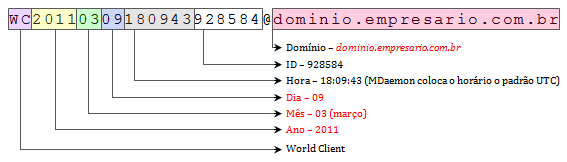

No trecho compreendido entre as linhas 35 e 37 podemos ver, através dos valores do campo “References:”, que a mensagem teve três encaminhamentos antes de chegar à caixa de mensagem do indivíduo desconhecido. O campo “References:” guarda o fio do diálogo, seja ele encaminhamentos ou respostas. Conforme podemos ver à linha 34, cujo valor é [email protected], o primeiro identificador foi gerado no domínio da própria empresa da vítima através do cliente de webmail Word Client, do MDaemon. A seguir vamos decompor o identificador e analisar as informações nele contidas.

Figura 12: Decomposição do campo “Message ID:” do MDaemon

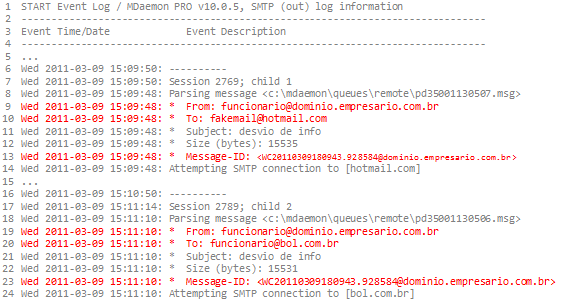

Sabendo que o domínio era o da empresa da vítima solicitamos a ela o log de SMTP do MDaemon na data de criação da mensagem. A análise deste log nos mostrou que:

Figura 13: trechos de interesse do log do “MDaemon”

Chamado, o funcionário não só confessou como também apontou a participação de um colega de trabalho que havia tido a idéia e, a partir dos anexos recebidos do primeiro, compôs o texto da mensagem enviando-o de volta para que fosse enviado ao empresário, explicando assim a existência dos três identificadores.

O trabalho com mensagens de correio eletrônico requer além do conhecimento técnico, criatividade para elaborar cenários e com isso poder avaliar as possibilidades que cada caso lhe apresentará.

Para saber mais leia as RFCs relacionadas ao tema, principalmente as de número 2184, 2231, 2646, 2049, 2076, 2821, 2822, 3023, 3798, 4408, 5147, 5335, 5536, 6532 e tantas outras.

Marco Civil da Internet

A Câmara de Deputados pretende, até o final do ano, votar um conjunto de três projetos de lei que atualmente tramitam no Congresso Nacional, que estabelecerão a legislação da internet brasileira. Dois dos projetos tratam da tipificação de crimes e o terceiro regulamentará o provimento de acesso à internet, estabelecendo direitos e deveres aos provedores e usuários. É o PL 2126/2011, o Marco Civil da Internet. Quem trabalha com investigação e perícia de crimes cometidos com uso de tecnologia, sabe o quanto é importante termos este regulamento. Entretanto não pense que isso é novidade pois os projetos que deram origem ao Marco Civil da Internet são bem antigos. Um dos projetos de lei é de autoria do então Deputado Federal Antônio Carlos Pannunzio (PSDB/SP), o PL 3016/2000 que já previa o registro de acesso à internet. Após tantos anos este projeto foi apensado ao PL 2126/2011 do Executivo que tramita em regime de urgência e deverá ter o parecer do relator, o Deputado Federal Alessandro Molon (PT/RJ) até o dia 16.

Procedimentos para a Computação Forense – Final

Neste último post vamos abordar a finalização dos exames e a emissão do relatório final (o Laudo Pericial).

Finalizado os exames, é o momento da preparação do Laudo Pericial, que deverá conter os seguintes itens:

- Informações sobre o solicitante da perícia, como nome, lotação e número do documento que requisita a perícia;

- Citar de forma clara e concisa o objetivo dos exames. (Note que o expediente legal que requisita os exames deverá conter o objetivo da perícia bem definido);

- Descrição dos objetos que serão periciados e seu estado atual;

- Descrição da metodologia empregada nos exames;

- Descrição dos exames em linguagem simples e de fácil compreensão (lembre-se que quem for ler o seu relatório pode não ter o seu conhecimento). Se houver necessidade da utilização de termos técnicos, coloque seu significado sob a forma de notas de rodapé;

- Conclusão do relatório informando sucintamente aquilo que foi encontrado, encerrando o Laudo.

Após a emissão do relatório, todos os documentos gerados devem ser arquivados juntamente com uma cópia do Laudo Pericial e uma cópia da mídia que eventualmente acompanhe o relatório (Esta mídia pode conter arquivos extraídos do dispositivo analisado, principalmente quando as quantidades dos achados impossibilitem a impressão completa do material).

A documentação deverá conter o expediente que solicita a perícia, o mandado judicial (se houver), contagem e descrição das provas, cadeia de custódia, informações sobre o estado das mesmas e todo e qualquer documento que venha a ser acrescentado no decorrer da perícia.

Após a revisão final por um segundo perito, o Laudo Pericial estará pronto para ser encaminhado ao solicitante. Em caso de discordância por parte do revisor deverá ser adotado o procedimento da instituição para esse tipo de situação.