Recentemente me pediram para definir o termo Computação Forense, o que ainda não havia feito aqui no blog. Mas antes gostaria de comentar acerca das ciências forenses em geral, que podem ser entendidas como uma especialização das ciências tradicionais, voltadas para esclarecer questões legais na justiça. Assim a Computação Forense pode ser conceituada como a Ciência da Computação focada em desvendar ou eliminar dúvidas em ações legais. No livro “Computação Forense” da Editora Millennium, temos a seguinte definição:

Computação Forense

Duplicação Pericial – Parte I – Bloqueio de escrita

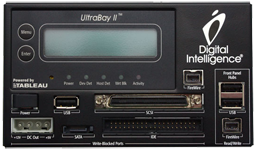

A análise de mídias suspeitas exige a sua perfeita preservação, que consiste na utilização de recurso de bloqueio de escrita, para permitir o acesso à mídia sem risco de alteração de seu conteúdo. Este bloqueio pode ser realizado através de hardware ou de software, dependendo exclusivamente dos recursos disponíveis para o perito.

A análise de mídias suspeitas exige a sua perfeita preservação, que consiste na utilização de recurso de bloqueio de escrita, para permitir o acesso à mídia sem risco de alteração de seu conteúdo. Este bloqueio pode ser realizado através de hardware ou de software, dependendo exclusivamente dos recursos disponíveis para o perito.

Software – No bloqueio por software, normalmente é utilizado uma mídia de inicialização controlada, que permite a colocação do hardware suspeito em modo somente leitura. O Helix da e-fense e o Linen da Guidance, são os dois exemplos de sistema que utilizam o Linux como base para realização de criação de imagem, que permite montar o dispositivo em modo somente leitura. A Digital Inteligence oferece o PDBlock, um utilitário para ambiente DOS com função de bloqueio de escrita.

Hardware – O bloqueio por hardware conta com um grande número dispositivos comerciais, adequados a todos os orçamentos, sendo possível encontrar soluções de baixo custo até dispositvos sofisticados de cópia. A Tableau é uma das empresas mais conhecidas na fabricação de dispositivos de bloqueio escrita, cujos produtos também levam a marca de terceiros.

Obs.: Assim como o Linux permite a montagem de dispositivos no modo somente leitura, o Windows também possui recurso para a montagem de dispositivos USB com escrita bloqueada, conforme veremos em breve.

Terminologia Pericial

Na perícia dos crimes com uso de tecnologia, adotamos alguns termos consolidados como forma de padronizar a terminologia pericial. Assim teremos um mesmo entendimento sobre estas denominações daqui em diante.

Prova Digital (Digital Evidence) – Informações armazenadas e/ou transmitidas em formato binário que podem ser utilizadas em juízo como prova de um crime.

Mídia de Provas (Evidence Media) – Mídia digital original, objeto da perícia, onde se encontram provas de um delito, seu planejamento e/ou sua execução.

Duplicação Pericial (Forensic Duplication) – Ato de criar uma cópia digital, bit a bit de uma mídia de provas, seja criando um arquivo de imagem ou produzindo uma nova mídia com conteúdo idêntico.

Imagem Pericial (Forensic Image) – Imagem gerada a partir da mídia de prova.

Mídia de Destino (Target Media) – O suporte no qual a mídia de provas é copiada ou onde uma imagem pericial é restaurada.

Imagem Restaurada (Restored Image) – Restauração dos dados de uma imagem pericial em uma mídia de destino, devolvendo-a a sua forma original.

Análise a Quente ou On Line (Live Analysis) – Coleta de dados voláteis de um computador ainda em funcionamento. Esta coleta pode alterar o estado dos dados na memória deste computador.

Análise a Frio ou Off Line (Offline Analysis) – Análise feita quando se examina a mídia de provas ou a duplicação pericial através de ferramentas de análise.

Trabalhando com metadados de data e hora

A análise de evidências de computadores requer uma especial atenção aos metadados relacionados com data e hora. Isto poderá significar a diferença entre o sucesso e o fracasso na análise de um caso. Dois tipos básicos destes metadados devem ser considerados, os metadados do sistema de arquivos e os metadados da aplicação ou serviço que gerou a evidência em análise.

Metadados do sistema de arquivos ou MAC Times – São metadados relacionados a alguma operação realizada com o arquivo e são gravados utilizando-se a hora local ajustada no computador que efetua a operação;

Metadados da aplicação ou serviço – Estão relacionados diretamente com o evento registrado pela aplicação ou serviço, em um log, cabeçalho de uma mensagem de correio eletrônico, histórico de navegação web, etc.

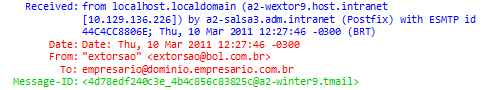

Alguns registros são explícitos com relação à data e hora, mostrando de forma clara como estes metadados foram registrados. Vejamos o cabeçalho de um e-mail.

Vemos que a data e hora registrada indica o tempo deslocado como -0300 (BRT) ou menos três horas do padrão UTC (Universal Coordinated Time ou Tempo Coordenado Universal), também conhecido como GMT (Greenwich Mean Time ou Tempo médio de Greenwich) ou ainda Zulu Time (Tempo Z), Universal Time (Tempo Universal) e World Time (Tempo Mundial). A sigla BRT significa Brazilian Time ou Tempo do Brasil.

Alguns formatos de log também inserem o deslocamento de tempo ou o fuso horário durante o registro da data e hora. Para aqueles que não fazem esta referência, exige-se saber como trata a inserção de data e hora. Vejamos o log do Microsoft IIS. O formato do log pode ser escolhido entre três opções: NCSA (National Center for Supercomputing Applications), IIS (Internet Information Server) e W3C (World Wide Web Consortium). O NCSA e IIS adotam a hora local do computador enquanto o W3C adota a hora no padrão UTC.

Portanto todo o cuidado é pouco para não nos situarmos no local errado. Para ver uma tabela com as Times Zones e seus respectivos deslocamentos clique aqui.

Computação Forense – 3ª Edição

A conclusão do livro me fez ficar um pouco afastado do blog. Entretanto estou de volta e logo postaremos novos tópicos. Esta nova edição, totalmente revisada, trás um pequeno roteiro sobre a resposta a incidentes computacionais para aqueles que ainda não pensaram sobre o assunto. Para instituições que necessitam iniciar o processo de criação de um Grupo de Resposta a Incidentes Computacionais – GRISC. O livro foi editado pela Editora Millenium e pode ser encontrado no site da própria editora e nas melhores livrarias do país.

A conclusão do livro me fez ficar um pouco afastado do blog. Entretanto estou de volta e logo postaremos novos tópicos. Esta nova edição, totalmente revisada, trás um pequeno roteiro sobre a resposta a incidentes computacionais para aqueles que ainda não pensaram sobre o assunto. Para instituições que necessitam iniciar o processo de criação de um Grupo de Resposta a Incidentes Computacionais – GRISC. O livro foi editado pela Editora Millenium e pode ser encontrado no site da própria editora e nas melhores livrarias do país.