É crescente a quantidade de ocorrências policiais e solicitações de perícia em casos nos quais as pessoas acreditam que tiveram seu computadores “hackeados”, perdendo a posse de dados bancários, contas de correio eletrônico, blogs e perfis de redes sociais. Consequentemente o furto destas informações vem gerando, respectivamente, transferências de valores, empréstimos, pagamento de boletos, falsos e-mails, calúnia, difamação, etc. Nessas situações geralmente estaremos tratando de malwares.

O termo malware é originado da combinação das palavras malicious software e representa uma categoria de programa destinada a infectar, danificar ou furtar informações dos sistemas dos usuários, sem conhecimento nem consentimento dos mesmos.

São considerados malwares os vírus, trojans (cavalos de tróia), rootkits, worms (vermes) e keyloggers que contaminam os sistemas de diversas maneiras, sendo que a maioria decorre da ação dos próprios usuários. A execução de anexos suspeitos, visitas a sites inseguros, falta ou desatualização do antivírus, arquivos contaminados em mídias externas, como os pendrives, são as principais portas de entrada das “infecções” por malwares, mas não as únicas. O sistema operacional desatualizado, sem correções de segurança que poderiam evitar certas vulnerabilidades, também proporcionam a infecção de sistemas operacionais. As atualizações de segurança normalmente são aplicadas de forma automática, mas uma falha de configuração, um arquivo da instalação corrompido ou uma instalação de software ilegal pode impedir que isso ocorra. Alguns malwares ainda podem servir de porta de entrada para outros mais complexos e potencialmente mais danosos para os usuários.

A característica principal dos vírus e worms é a rápida propagação, sendo que os vírus, em sua maioria, possuem ação danosa e os worms não, podendo ser utilizados como veículos para a instalação de rootkits e trojans. Os rootkits são programas avançados que se camuflam de muitos antivírus, interceptando e filtrando dados de forma que não sejam detectados. Os trojans por sua vez habilitam recursos que permitem ao agente disseminador obter controle daquele sistema, operando recursos remotamente e acessando e capturando informações do usuário sem que ao menos perceba. Já os keyloggers são programas criados para que, quando instalados, capture informações do usuário e remeta-as para quem os configurou, entretanto não permitem acesso remoto ao sistema instalado. Existem keyloggers comercializados sob a “justificativa” de permitir o monitoramento dos hábitos das crianças, empregados, etc.

Nos próximos posts vamos abordar as técnicas de detecção e análise de malwares.

Apesar de já termos abordado o assunto em um

Apesar de já termos abordado o assunto em um

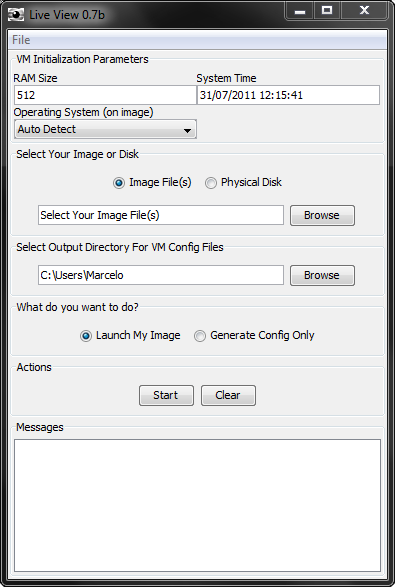

O Live View é uma ferramenta forense baseada em Java, de grande utilidade para o perito, que permite criar uma máquina virtual VMWare a partir de imagens RAW de discos (como as realizadas com o “dd“), de discos físicos protegido por bloqueadores de escrita, ou ainda de imagens do Encase ou FTK, montadas como discos emulados, pelos próprios. Está atualmente na versão 0.7b e suporta imagens de discos com sistemas operacionais Windows Vista, 2008, XP, 2003, 2000, NT, Me, 98 e 95, além do Linux (limitado), FreeBSD e OSX. O Live View mantém a imagem forense intocada, destinando as alterações para arquivos situados fora da imagem.

O Live View é uma ferramenta forense baseada em Java, de grande utilidade para o perito, que permite criar uma máquina virtual VMWare a partir de imagens RAW de discos (como as realizadas com o “dd“), de discos físicos protegido por bloqueadores de escrita, ou ainda de imagens do Encase ou FTK, montadas como discos emulados, pelos próprios. Está atualmente na versão 0.7b e suporta imagens de discos com sistemas operacionais Windows Vista, 2008, XP, 2003, 2000, NT, Me, 98 e 95, além do Linux (limitado), FreeBSD e OSX. O Live View mantém a imagem forense intocada, destinando as alterações para arquivos situados fora da imagem.

Devido a acentuada queda dos preços, os dispositivos de navegação portátil, também conhecidos como dispositivos de GPS (Global Positioning System) têm se tornado cada dia mais utilizados. Estima-se em 2010 mais de 120 milhões de unidades vendidas. Esta popularização tem trazido à tona uma discussão acerca da possibilidade de invasão de privacidade, provocada pelas informações armazenadas nos equipamentos. No caso de um veículo roubado, o conteúdo armazenado pode fornecer aos autores do roubo/furto informações sobre a localização da residência, do trabalho, rotas diárias, etc.

Devido a acentuada queda dos preços, os dispositivos de navegação portátil, também conhecidos como dispositivos de GPS (Global Positioning System) têm se tornado cada dia mais utilizados. Estima-se em 2010 mais de 120 milhões de unidades vendidas. Esta popularização tem trazido à tona uma discussão acerca da possibilidade de invasão de privacidade, provocada pelas informações armazenadas nos equipamentos. No caso de um veículo roubado, o conteúdo armazenado pode fornecer aos autores do roubo/furto informações sobre a localização da residência, do trabalho, rotas diárias, etc.